WiFi 干扰器,有时间可以去试试呦!

转自社区:

0X01 引言

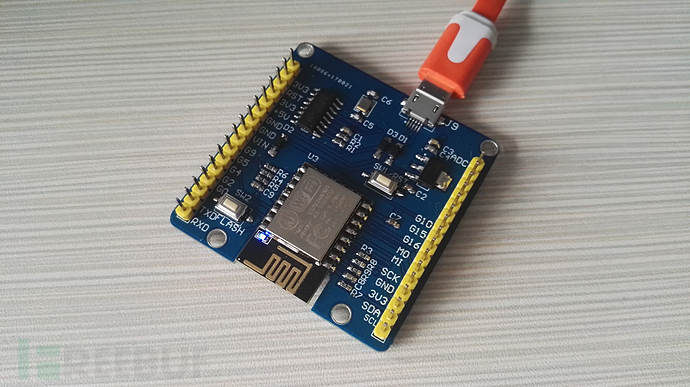

想不想搞个WIFI干扰器?网上搜集了一下资料,发现用esp8266可以实现简单的干扰功能,包括断网、复制、欺骗等等。刚好手上有块Tpyboard V202(30元),也是esp8266芯片的,也是想换个固件是不是也可完成呢?周末动手试一下。

0X02 搭建开发环境

1、网上下载了一个使用esp8266制作Deauth无线攻击的开源固件,是arduino开发的。

github下载地址:https://github.com/PakchoiFood/ESP8266_deauther

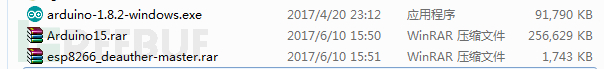

里面包含了arduino IDE(arduino-1.8.2-windows.exe)和固件源码(esp8266_deauther-master.rar)。另外,还需要esp8266开发包(Arduino15.rar)可以从下面链接:http://pan.baidu.com/s/1bpnJMkn 下载。

2、下载完毕后,解压。

3、双击arduino-1.8.2-windows.exe 安装arduino IDE。(如果你已经安装过arduino IDE,这步可以省略)。

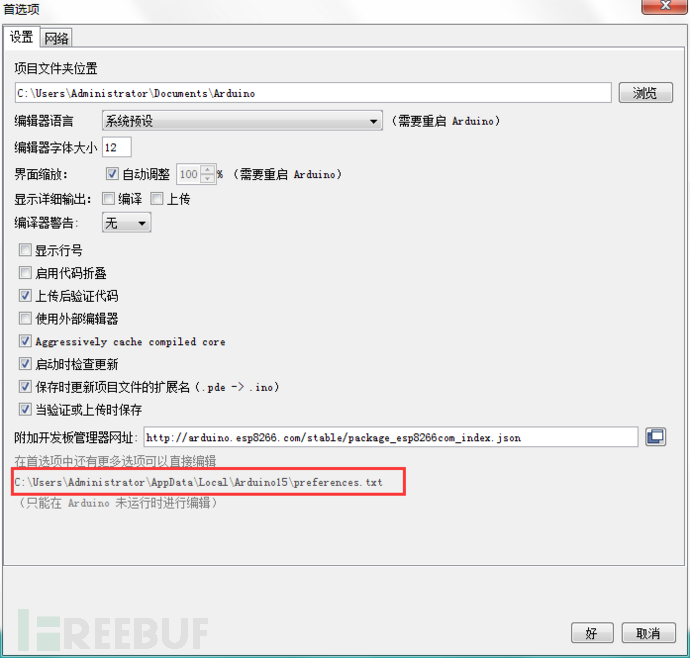

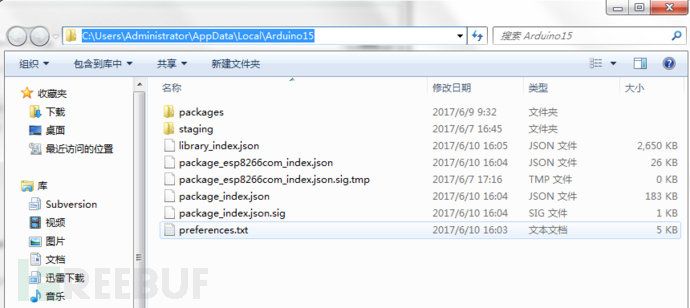

4、安装完毕后,打开arduino,菜单找到 文件—》首选项,点击红色区域进入SDK目录。我的路径是:C:\Users\Administrator\AppData\Local\Arduino15

将从网盘下载的Arduino15.rar 解压,把里面文件直接覆盖C:\Users\Administrator\AppData\Local\Arduino15下文件。

0X03硬件器件的准备

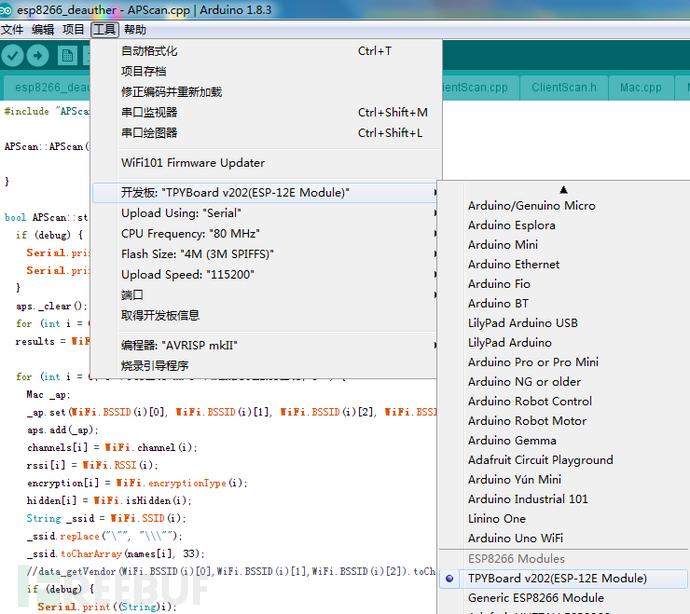

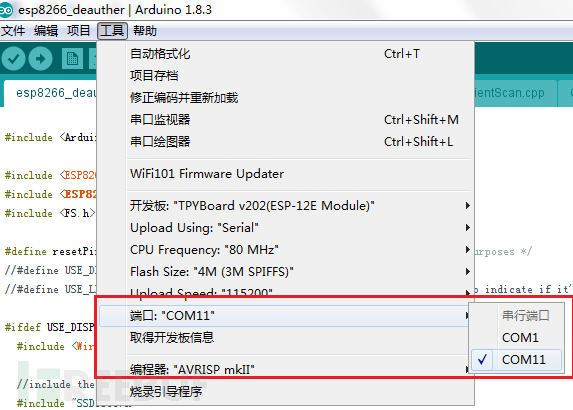

将tpyboard V202与电脑连接,找到arduino IDE菜单里工具—》开发板 在右侧出来的菜单中向下找,会找到一个 TPYBoard v202 点击选中。

0X04编译烧写固件

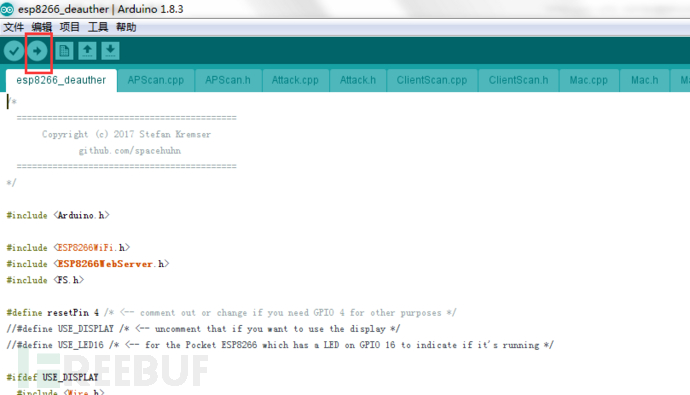

1、 解压esp8266_deauther-master.rar,arduino IDE菜单栏 文件-》打开esp8266_deauther-master源码包esp8266_deauther\esp8266_deauther.ino

2、 TPYBoard v202 使用micro USB数据线接入电脑。查看安装的usb转串的端口。打开电脑的设备管理器(这里是COM11)。

3、 工具-》端口,选择COM11(根据自己的实际端口号选择)

4、 菜单栏下面的绿色图标菜单区,选择上传,开始编译,烧写固件

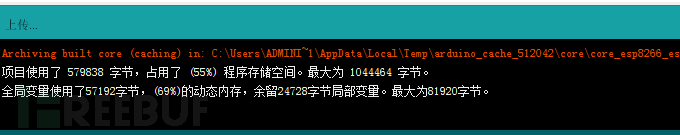

5、 查看最下方的日志区域

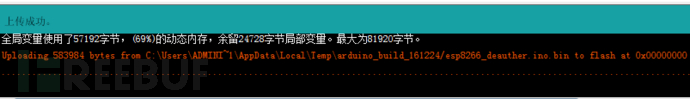

等待编译完成,出现上图信息(状态:变为“上传”)时,按住FLASH的同时,按一下RST按键松开,让TPYBoard v202复位一下,继续按着FLASH,出现下面的信息时就可以松开FLASH按键了。

烧写固件时,板子上的蓝色小LED灯会一直快速闪烁。

烧写完毕后,显示上传成功,板子上的蓝色小LED会停止闪烁。

0X05测试攻击效果

1、成功烧写固件后,打开无线会搜索到名称为TPYBoard v202 的热点,密码默认tpyboard,进行连接。

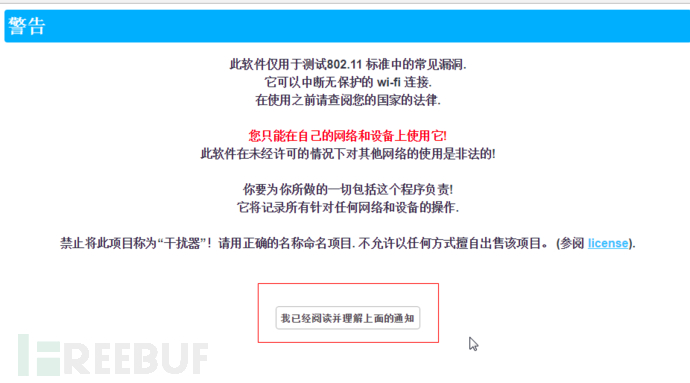

2、连接成功后,打开浏览器输入192.168.4.1 。点击[我已阅读并理解上面的通知](本次实验只用于测试实验,请谨慎使用)。

网页原版是英文的,为了方便使用,我简单的翻译了一下(wifi SSID和密码也做了修改),下载的压缩包里也有英文原版的。

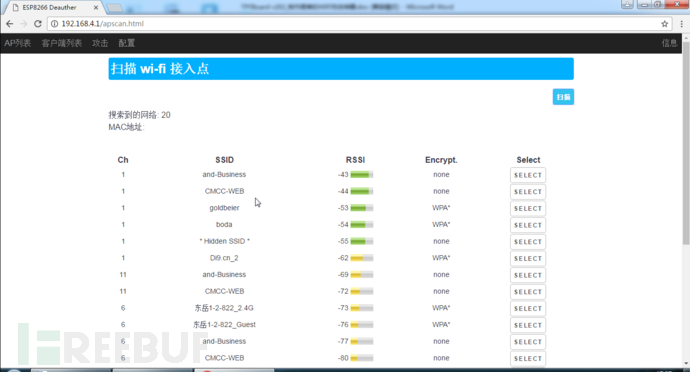

3、点击进来以后,首先扫描一下附近的wifi。点击[扫描]。

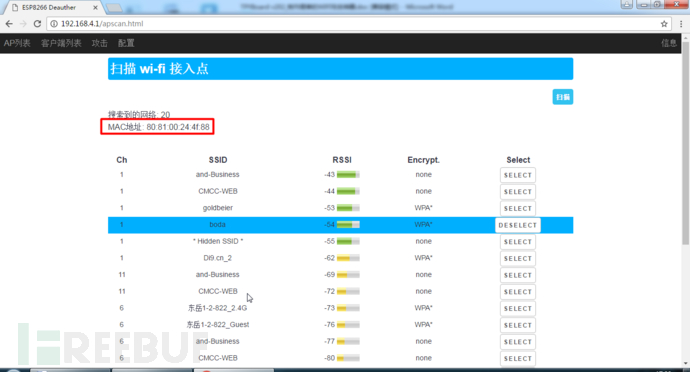

4、接下来我们选择一个wifi做一下攻击的测试,为了方便测试是否成功,选择平时经常使用的wifi,我的列表中选择boda。

6、 攻击方式有3种,Deauther、Beacon和Probe-Request。页面最下方有对这3种方式的介绍,Probe-Request实在不知道怎么翻译,大神们可以指点一下。

7、 我们这次使用Deauther方式,阻止客户端连接,点击[START]开始攻击。

如果是第一次连接的话,会一直停在正在连接的界面上,无法连接成功。

如果原本连接着,会被强迫断线。

9、 点击[STOP],停止攻击。停止后,手机成功连接上boda了。

最后esp8266_deauther里面还带了wifi复制等其他攻击方式,大家自己是吧。